Cybersecurity nell'Operational Technology: Caso pratico

Astori Luca - Stormshield

Sommario

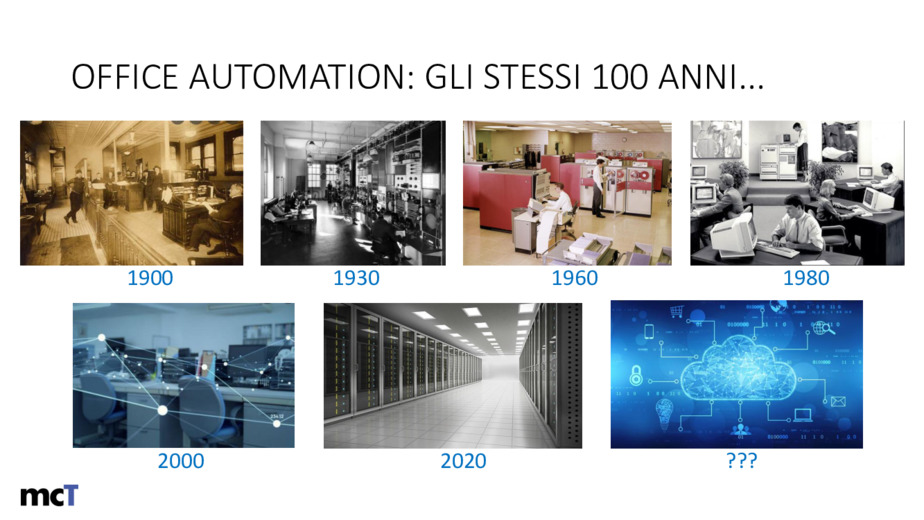

Evoluzione nella comunicazione industriale

Perché la cybersecurity é un argomento centrale per l'industria di oggi e del futuro?

Evoluzione nella comunicazione industriale

- 1947: nasce il primo transistor al Bell Laboratories

- 1960: standard RS232/422 - protocollo seriale 4 giorni per trasferire 2GByte di dati

- 1979: Modbus - all'epoca solo in versione per bus seriali a bassa velocità

- 1983: Ethernet (IP) da 10Mbps a 100Gbps e oltre - thicknet, thinnet, twisted pair, fibra

- 1983: RS485 (quasi coevo rispetto a Windows 1.0 del 1985) - Multipoint (mini reti)

- 1986: CAN Bus - Controller Area Network, basato inizialmente su RS485

- 1988: Fieldbus - rilasciato qualche anno dopo, base per Profibus e ControlNet

- 1989: Profibus - un sottoinsieme di Fieldbus

- 1990: DeviceNet - altra emanazione di CAN Bus

- 1996: USB - primo bus e protocollo ad essere usato in modo massiccio dai produttori

- 1997: ControlNet - un altro sottoinsieme di Fieldbus - viaggia su coax

- 1997: WiFi

- 1999: BlueTooth

Perché la cybersecurity é un argomento centrale per l'industria di oggi e del futuro?

La convergenza fra IT e OT aumenta sensibilmente la percezione della necessità di disporre della cybersecurity in campo OT

Aumenta la tendenza e la propensione ad implementare sistemi di protezione attiva all'interno dell'impianto

E' cambiata anche la percezione gli attori ...

Nel 2022 l'aggressione della Fed.Russa nei confronti dell'Ucraina, sta dimostrando che le infrastrutture OT e le infrastrutture critiche sono diventati i bersagli privilegiati.

Le <> che sono introdotte dei framework dedicati alla cybersecurity in ambito OT richiedeno una valutarzione in modo olistico e continuativo.

- Segmentazione della rete

- Sistemi di identificazione delle anomalie di rete basati sulla raccolta e analisi dei log.

- Sistemi di individuazione e inventory dei dispositive presente nella rete

- Sonde Intrusion Detection (IDS) e Sistemi Intrusion Prevention (IPS)

- Autenticazione sui sistemi e introduzione di autenticazione STRONG (PKI e 2FA).

- Hardening delle postazioni di controllo e di gestione degli impianti

- Creazione di ridondanze anche negli elementi di rete

La sicurezza non è un prodotto , ma un processo di continua analisi e intervento sull'infrastruttura e sulle sue componenti.

La presentazione prosegue con un diagramma che descrive un processo virtuoso di implementazione della cybersecurity e continua con slide su Agenzia per la Cybversicurezza nazionale.

- 1947: nasce il primo transistor al Bell Laboratories

- 1960: standard RS232/422 - protocollo seriale 4 giorni per trasferire 2GByte di dati

- 1979: Modbus - all'epoca solo in versione per bus seriali a bassa velocità

- 1983: Ethernet (IP) da 10Mbps a 100Gbps e oltre - thicknet, thinnet, twisted pair, fibra

- 1983: RS485 (quasi coevo rispetto a Windows 1.0 del 1985) - Multipoint (mini reti)

- 1986: CAN Bus - Controller Area Network, basato inizialmente su RS485

- 1988: Fieldbus - rilasciato qualche anno dopo, base per Profibus e ControlNet

- 1989: Profibus - un sottoinsieme di Fieldbus

- 1990: DeviceNet - altra emanazione di CAN Bus

- 1996: USB - primo bus e protocollo ad essere usato in modo massiccio dai produttori

- 1997: ControlNet - un altro sottoinsieme di Fieldbus - viaggia su coax

- 1997: WiFi

- 1999: BlueTooth

Perché la cybersecurity é un argomento centrale per l'industria di oggi e del futuro?

La convergenza fra IT e OT aumenta sensibilmente la percezione della necessità di disporre della cybersecurity in campo OT

Aumenta la tendenza e la propensione ad implementare sistemi di protezione attiva all'interno dell'impianto

E' cambiata anche la percezione gli attori ...

Nel 2022 l'aggressione della Fed.Russa nei confronti dell'Ucraina, sta dimostrando che le infrastrutture OT e le infrastrutture critiche sono diventati i bersagli privilegiati.

Le <

- Segmentazione della rete

- Sistemi di identificazione delle anomalie di rete basati sulla raccolta e analisi dei log.

- Sistemi di individuazione e inventory dei dispositive presente nella rete

- Sonde Intrusion Detection (IDS) e Sistemi Intrusion Prevention (IPS)

- Autenticazione sui sistemi e introduzione di autenticazione STRONG (PKI e 2FA).

- Hardening delle postazioni di controllo e di gestione degli impianti

- Creazione di ridondanze anche negli elementi di rete

La sicurezza non è un prodotto , ma un processo di continua analisi e intervento sull'infrastruttura e sulle sue componenti.

La presentazione prosegue con un diagramma che descrive un processo virtuoso di implementazione della cybersecurity e continua con slide su Agenzia per la Cybversicurezza nazionale.

Video

Fonte: mcT Cyber Security novembre 2022 Industrial Cyber security e 4.0: dalla convergenza OT / IT alle soluzioni per le infrastrutture critiche

Mercati: Sicurezza industriale

Parole chiave: Cyber security, OT Operational technology

- ACN Agenzia per la cybersicurezza nazionale

- ACN Agenzia per la cybersicurezza nazionale

- ACN Agenzia per la cybersicurezza nazionale

- Gruppo Hera

- UNI Ente Nazionale Italiano di Normazione

- Schneider Electric

English

English